Cara Bobol Enkripsi End- To End – Cara Bobol Enkripsi End-To-End: bayangan itu selalu ada, berbisik di antara angka-angka dan kode-kode rahasia. Sebuah permainan kucing dan tikus di dunia digital, di mana setiap lapisan keamanan, setiap benteng algoritma, menantang kecerdasan manusia yang haus akan akses. Apakah benteng itu tak tertembus? Apakah rahasia tersimpan selamanya? Perjalanan kita akan mengungkap kelemahan, mitos, dan realita di balik teknologi yang seharusnya melindungi kita.

Enkripsi end-to-end, sebuah sistem keamanan yang dirancang untuk melindungi informasi sensitif dari mata-mata yang mengintai di dunia maya. Mekanisme kerjanya yang rumit, melibatkan algoritma kriptografi canggih, menciptakan lapisan pertahanan yang kokoh. Namun, seperti setiap sistem, enkripsi end-to-end memiliki celah, titik lemah yang dapat dieksploitasi. Kita akan menelusuri celah-celah tersebut, mempelajari bagaimana serangan man-in-the-middle, kesalahan pengguna, dan bahkan mitos yang beredar dapat menggoyahkan keamanan yang tampak tak tergoyahkan ini.

Mengenal Enkripsi End-to-End: Cara Bobol Enkripsi End- To End

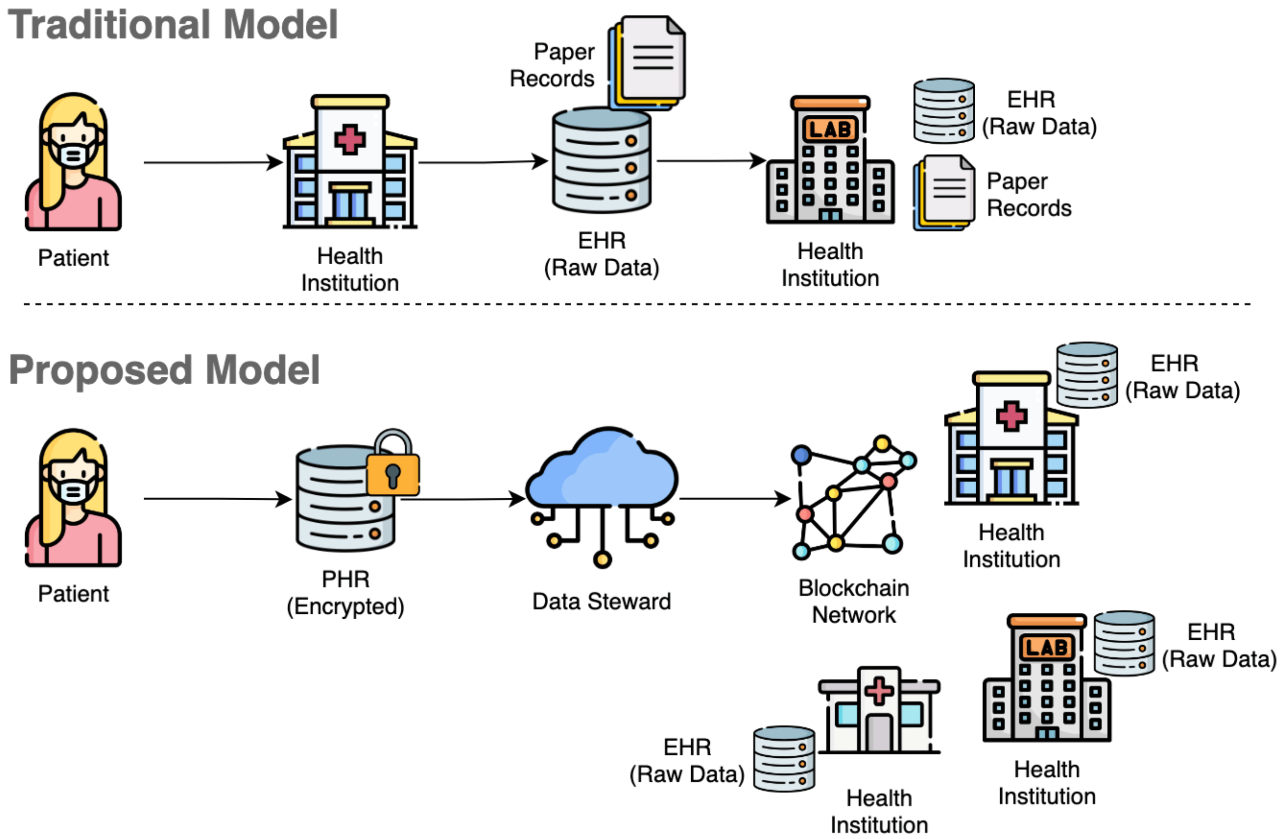

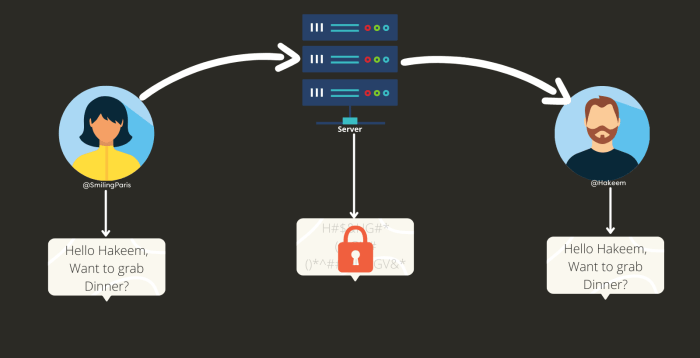

Bayangkan sebuah surat rahasia, yang hanya bisa dibaca oleh pengirim dan penerima. Tidak ada mata-mata, tidak ada penyadap, bahkan kurir sekalipun tidak dapat mengintip isinya. Itulah esensi dari enkripsi end-to-end; sebuah metode pengamanan data yang memastikan hanya pengirim dan penerima yang memiliki akses ke informasi yang dienkripsi.

Mekanisme Kerja Enkripsi End-to-End

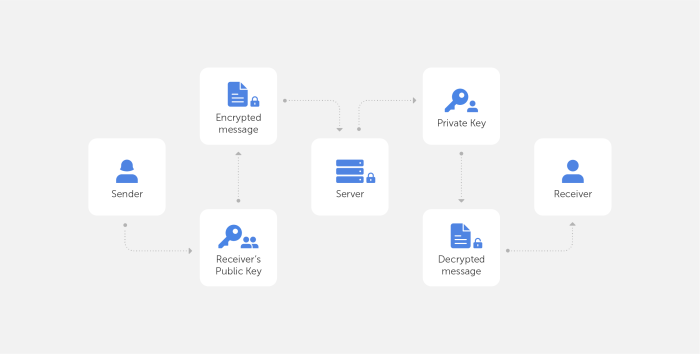

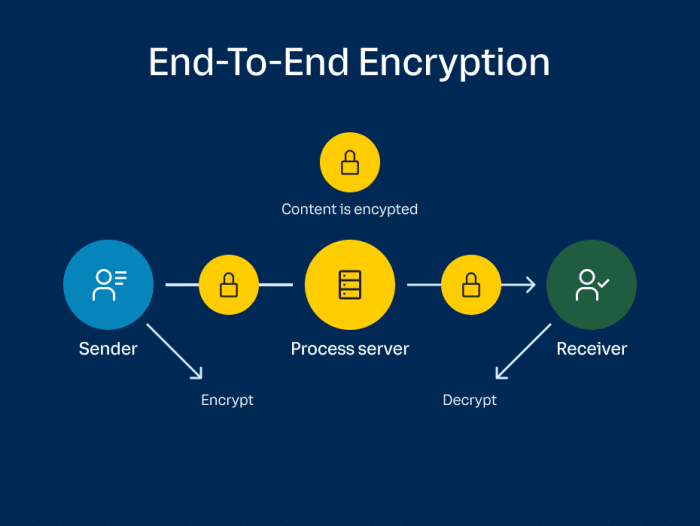

Enkripsi end-to-end bekerja dengan cara mengenkripsi data di perangkat pengirim dan hanya dapat didekripsi di perangkat penerima. Kunci enkripsi dan dekripsi hanya disimpan di kedua perangkat tersebut, tidak di server atau pihak ketiga manapun. Prosesnya seperti ini: pengirim menghasilkan kunci rahasia (symmetric key) atau menggunakan kunci publik penerima (asymmetric key) untuk mengenkripsi pesan. Pesan terenkripsi kemudian dikirimkan. Penerima menggunakan kunci rahasia yang sama (atau kunci privatnya) untuk mendekripsi pesan dan membaca isinya.

Seluruh proses ini terjadi tanpa campur tangan pihak ketiga, sehingga kerahasiaan terjamin.

Algoritma Kriptografi dalam Enkripsi End-to-End

Berbagai algoritma kriptografi digunakan untuk mengamankan enkripsi end-to-end, masing-masing dengan kekuatan dan kelemahannya sendiri. Beberapa yang umum digunakan antara lain AES (Advanced Encryption Standard) untuk enkripsi simetris, dan RSA (Rivest-Shamir-Adleman) atau ECC (Elliptic Curve Cryptography) untuk enkripsi asimetris. AES dikenal karena kecepatan dan kekuatannya, sementara RSA dan ECC lebih sering digunakan untuk pertukaran kunci.

Contoh Implementasi pada Aplikasi Pesan Instan

WhatsApp, Signal, dan Telegram merupakan contoh aplikasi pesan instan yang mengimplementasikan enkripsi end-to-end. Mereka menggunakan protokol yang berbeda, tetapi prinsip kerjanya sama: pesan dienkripsi di perangkat pengirim dan hanya dapat didekripsi di perangkat penerima. Hal ini menjamin privasi percakapan pengguna, meskipun server aplikasi dapat melihat metadata seperti waktu pengiriman dan penerima pesan, tetapi tidak dapat membaca isi pesan itu sendiri.

Perbandingan Metode Enkripsi End-to-End

| Nama Metode | Kekuatan Keamanan | Kelemahan | Contoh Aplikasi |

|---|---|---|---|

| AES | Sangat Kuat (jika kunci terjaga) | Rentan terhadap serangan brute-force jika kunci lemah atau pendek | WhatsApp, Signal |

| RSA | Kuat untuk pertukaran kunci | Lebih lambat dibandingkan AES | Banyak aplikasi web dan email |

| ECC | Keamanan tinggi dengan kunci yang lebih pendek daripada RSA | Relatif baru, sehingga belum se-matang RSA | Bitcoin, beberapa aplikasi mobile |

Ilustrasi Proses Enkripsi dan Dekripsi End-to-End

Bayangkan dua kotak, Kotak A (perangkat pengirim) dan Kotak B (perangkat penerima). Di dalam Kotak A terdapat pesan rahasia dan kunci enkripsi. Pesan tersebut kemudian diacak (dienkripsi) menggunakan kunci tersebut, menghasilkan pesan yang tidak terbaca. Pesan terenkripsi dikirim ke Kotak B. Kotak B memiliki kunci dekripsi yang sama (atau kunci yang sesuai).

Kunci dekripsi ini kemudian digunakan untuk membalikkan proses pengacakan, sehingga pesan asli kembali muncul. Proses ini seluruhnya terjadi tanpa pihak ketiga mengetahui isi pesan rahasia yang terenkripsi.

Kelemahan Sistem Enkripsi End-to-End

Meskipun kuat, enkripsi end-to-end bukanlah benteng tak tertembus. Beberapa kelemahan dan potensi kerentanan perlu dipahami untuk menjaga keamanan data secara optimal.

Potensi Kerentanan dalam Sistem Enkripsi End-to-End

Salah satu kelemahan utama adalah potensi kerentanan pada perangkat pengguna itu sendiri. Malware atau akses fisik ke perangkat dapat memungkinkan penyerang untuk mencuri kunci enkripsi atau mengintersep pesan sebelum dienkripsi atau setelah didekripsi. Selain itu, kelemahan pada implementasi protokol enkripsi juga dapat dieksploitasi oleh penyerang yang ahli.

Kemungkinan Serangan terhadap Enkripsi End-to-End

Serangan man-in-the-middle merupakan ancaman serius. Penyerang dapat menempatkan dirinya di antara pengirim dan penerima, mencegat pesan, memodifikasinya, dan meneruskannya tanpa diketahui oleh kedua belah pihak. Serangan ini dapat diatasi dengan verifikasi otentikasi yang kuat, seperti penggunaan kunci publik dan sertifikat digital.

Faktor Manusia yang Melemahkan Keamanan

Kesalahan pengguna, seperti penggunaan kata sandi yang lemah, atau jatuh ke dalam jebakan rekayasa sosial, dapat membuka celah keamanan. Pengguna yang tidak waspada dapat dengan mudah ditipu untuk memberikan informasi sensitif, seperti kunci enkripsi atau kode verifikasi, kepada penyerang.

Praktik Terbaik untuk Meningkatkan Keamanan Enkripsi End-to-End

- Gunakan kata sandi yang kuat dan unik untuk setiap akun.

- Aktifkan verifikasi dua faktor (2FA) jika tersedia.

- Perbarui perangkat lunak dan sistem operasi secara berkala.

- Hati-hati terhadap tautan dan lampiran mencurigakan.

- Gunakan aplikasi dan layanan yang teruji keamanannya.

Menjaga Keamanan Kunci Kriptografi

Kunci kriptografi adalah jantung dari enkripsi end-to-end. Keamanan kunci harus dijaga dengan ketat. Jangan pernah membagikan kunci kepada siapa pun, dan lindungi perangkat yang menyimpan kunci dengan baik. Penggunaan pengelola kata sandi yang kuat dan otentikasi multi-faktor sangat direkomendasikan.

Mitos dan Kesalahpahaman tentang Enkripsi End-to-End

Kepopuleran enkripsi end-to-end telah memunculkan berbagai mitos dan kesalahpahaman yang perlu diluruskan.

Mitos Umum tentang Keamanan Enkripsi End-to-End

Salah satu mitos yang umum adalah bahwa enkripsi end-to-end melindungi data dari semua ancaman. Padahal, enkripsi end-to-end hanya melindungi isi pesan, bukan metadata, dan tidak melindungi dari serangan terhadap perangkat pengguna atau kesalahan pengguna itu sendiri.

Pernyataan Salah mengenai Kemampuan Enkripsi End-to-End, Cara Bobol Enkripsi End- To End

Pernyataan seperti “Enkripsi end-to-end membuat data saya sepenuhnya aman dari pemerintah atau hacker” adalah salah. Meskipun enkripsi end-to-end sangat meningkatkan keamanan, tetap ada potensi kerentanan seperti yang telah dijelaskan sebelumnya.

Contoh Kasus Nyata

Meskipun jarang, ada beberapa kasus di mana enkripsi end-to-end berhasil diatasi, biasanya karena kesalahan implementasi atau eksploitasi kerentanan pada perangkat pengguna. Contohnya adalah kasus kebocoran data yang disebabkan oleh perangkat yang terinfeksi malware, yang kemudian memungkinkan akses ke kunci enkripsi.

Pernyataan yang Seringkali Keliru

“Enkripsi end-to-end berarti data saya tidak dapat diakses oleh siapa pun.”

Penjelasan yang Benar: Enkripsi end-to-end melindungi isi pesan dari akses pihak ketiga, tetapi tidak melindungi dari semua ancaman. Perangkat yang terkompromi atau kesalahan pengguna tetap dapat menyebabkan kebocoran data.

Pemahaman yang Salah dapat Menyebabkan Risiko Keamanan

Kepercayaan berlebihan pada enkripsi end-to-end tanpa memperhatikan praktik keamanan lainnya dapat menyebabkan risiko keamanan yang signifikan. Pengguna harus tetap waspada terhadap ancaman lain, seperti phishing, malware, dan rekayasa sosial.

Praktik Keamanan yang Baik Terkait Enkripsi

Menerapkan praktik keamanan yang baik merupakan kunci untuk memanfaatkan sepenuhnya manfaat enkripsi end-to-end.

Panduan Langkah Demi Langkah untuk Keamanan Data

- Pilih aplikasi dan layanan yang menawarkan enkripsi end-to-end yang kuat dan teruji.

- Gunakan kata sandi yang kuat dan unik untuk setiap akun.

- Aktifkan verifikasi dua faktor (2FA).

- Perbarui perangkat lunak dan sistem operasi secara berkala.

- Waspadai terhadap phishing dan rekayasa sosial.

- Lindungi perangkat Anda dari malware.

Tips Memilih Aplikasi dan Layanan

Perhatikan reputasi pengembang, transparansi protokol enkripsi yang digunakan, dan ketersediaan audit keamanan independen. Jangan hanya bergantung pada klaim pemasaran.

Pentingnya Pembaruan Perangkat Lunak

Pembaruan perangkat lunak seringkali berisi perbaikan keamanan yang penting untuk melindungi dari eksploitasi kerentanan yang dapat dimanfaatkan oleh penyerang.

Rekayasa Sosial dan Keamanan Enkripsi End-to-End

Meskipun enkripsi end-to-end kuat, rekayasa sosial dapat digunakan untuk mendapatkan akses ke informasi sensitif, seperti kunci enkripsi atau kode verifikasi, yang kemudian dapat digunakan untuk mengakses data yang seharusnya terlindungi.

Daftar Periksa Keamanan Sistem Enkripsi End-to-End

- Apakah aplikasi/layanan menggunakan enkripsi end-to-end?

- Apakah verifikasi dua faktor diaktifkan?

- Apakah perangkat lunak dan sistem operasi selalu diperbarui?

- Apakah kata sandi yang kuat dan unik digunakan?

- Apakah pengguna dilatih tentang keamanan siber dan ancaman seperti rekayasa sosial?

Perjalanan kita menyingkap Cara Bobol Enkripsi End-To-End telah mengantarkan kita pada sebuah kesimpulan yang tak terbantahkan: keamanan bukanlah sebuah titik, melainkan sebuah proses yang berkelanjutan. Enkripsi end-to-end, sekuat apapun, tetap rentan terhadap kesalahan manusia dan evolusi teknologi. Mitos dan kesalahpahaman yang mengelilinginya hanya akan memperburuk situasi. Pemahaman yang mendalam tentang mekanisme kerjanya, kesadaran akan kelemahannya, dan praktik keamanan yang proaktif adalah kunci untuk menjaga data kita tetap aman di dunia digital yang penuh tantangan ini.

Pertempuran melawan bayangan terus berlanjut, dan kewaspadaan adalah senjata terkuat kita.

Jawaban untuk Pertanyaan Umum

Apakah enkripsi end-to-end dapat dibobol oleh pemerintah?

Secara teoritis, dengan sumber daya yang cukup, pemerintah mungkin dapat membobol enkripsi end-to-end. Namun, hal ini membutuhkan usaha yang sangat besar dan kompleks.

Bagaimana cara mengetahui apakah aplikasi menggunakan enkripsi end-to-end yang kuat?

Cari informasi resmi dari pengembang aplikasi. Aplikasi yang andal biasanya secara transparan menjelaskan metode enkripsi yang digunakan.

Apa yang harus dilakukan jika saya mencurigai enkripsi saya telah dibobol?

Ubah kata sandi Anda segera, laporkan kejadian tersebut kepada penyedia layanan, dan pertimbangkan untuk menggunakan metode otentikasi dua faktor.